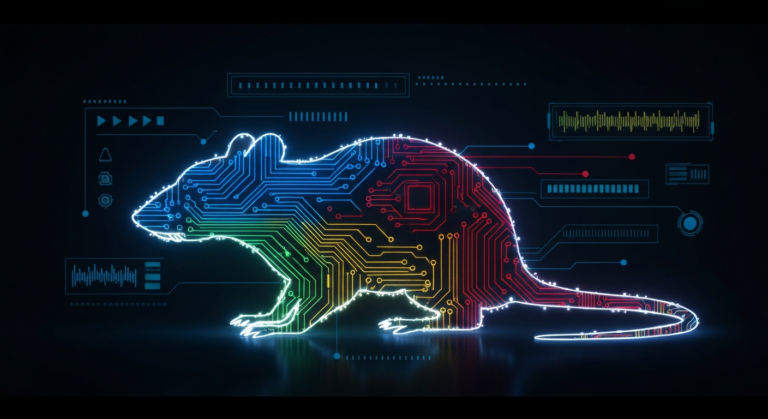

CrowdStrike har netop publiceret en detaljeret sikkerhedsanalyse af OpenClaw — den open source AI-agent der på rekordtid har passeret 150.000 GitHub-stjerner og er ved at blive den personlige AI-assistent for udviklere og teknikere verden over.

Analysen er relevant læsning for alle der kører en AI-agent lokalt, uanset om det er OpenClaw, IronClaw eller en anden agentic platform.

Hvad er problemet?

OpenClaw kører typisk lokalt på din maskine eller en dedikeret server. Den gemmer konfiguration og samtalehistorik lokalt, og brugere giver den ofte udvidet adgang til terminal, filer og i nogle tilfælde root-privilegier. Det er netop det der gør den så nyttig — men også potentielt farlig.

CrowdStrikes pointe er klar: hvis en medarbejder installerer OpenClaw på en virksomhedsmaskine og forbinder den til interne systemer uden ordentlig sikring, kan den i værste fald kapres som en AI-drevet bagdørsagent der udfører en angribers kommandoer.

Angrebsvektorer: prompt injection og eksponerede instanser

Rapporten peger på to primære angrebsflader:

- Direkte prompt injection: En angriber sender skadelige instruktioner til en eksponeret OpenClaw-instans.

- Indirekte prompt injection: Skadelige instruktioner indlejres i data som OpenClaw behandler — f.eks. emails eller websider.

CrowdStrike har observeret et stigende antal internet-eksponerede OpenClaw-instanser, hvoraf mange kører over ukrypteret HTTP. Det er en åben invitation til aflytning og uautoriseret adgang.

Hvad kan du gøre?

Uanset om du bruger OpenClaw privat eller i en virksomhed, er der nogle grundlæggende forholdsregler:

- Kør aldrig over HTTP: Sørg for HTTPS eller hold instansen bag en firewall uden ekstern adgang.

- Begræns privilegier: Giv din agent mindst mulig adgang. Root-rettigheder er næsten aldrig nødvendige.

- Overvåg DNS-trafik: Requests til openclaw.ai og tilhørende LLM-endpoints afslører hvor agenten kører.

- Vær opmærksom på indirekte injection: Hvis din agent læser emails eller crawler websider, kan den modtage skjulte instruktioner.

- Hold instansen opdateret: OpenClaw-projektet udvikler sig hurtigt, og sikkerhedsforbedringer kommer løbende.

Perspektiv: det handler om alle AI-agenter

CrowdStrikes analyse fokuserer på OpenClaw, men problemstillingen er universel. Enhver AI-agent med lokal systemadgang — hvad enten det er NannoClaw, IronClaw eller en custom-bygget agent — udgør samme type risiko hvis den ikke konfigureres forsvarligt.

Det er ironisk: de egenskaber der gør personlige AI-agenter så kraftfulde (lokal adgang, vedvarende kontekst, autonom handling) er præcis de samme egenskaber der gør dem til attraktive mål for angribere. Gartner forudser at 40% af virksomhedsapplikationer vil have integrerede AI-agenter ved udgangen af 2026 — så sikkerhedsudfordringen bliver kun større.

Hele CrowdStrike-analysen kan læses her.

Denne artikel er skrevet i samarbejde med AI, og efterfølgende redigeret af et rigtigt menneske 🙂